Estamos acostumbrados a recibir constantes avisos de seguridad. Por mucho que sigamos los cauces oficiales y las clásicas recomendaciones para mantenernos alejados de virus y malware, nunca estamos totalmente a salvo. Incluso Google Play o el App Store han recibido la visita del malware en muchas ocasiones, pese a sus férreos filtros de seguridad.

Ahora, se ha descubierto el que es considerado como el malware más peligroso para Android. Se trata de XHelper, un poderoso software malicioso que resiste instalado en nuestro móvil incluso cuando se realiza un reseteo a valores de fábrica. Ha sido la firma de seguridad Malwarebytes la que ha dado la voz de alarma. Por suerte para nosotros, la infección con este software malicioso parece haberse producido mayormente en Estados Unidos. El objetivo de xHelper, detectado en más de 33.000 equipos en Estados Unidos, tiene como objetivo el actuar como una puerta trasera con el fin de instalar otras aplicaciones de forma remota.

Cómo funciona este malware

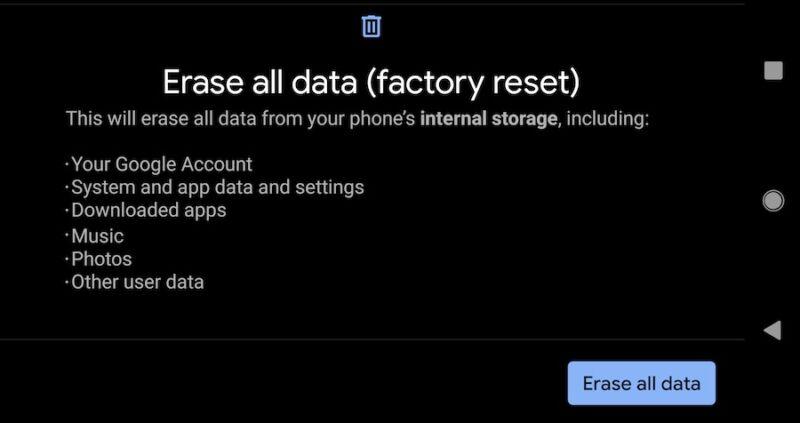

Hasta aquí nada que no hayamos visto ya, no obstante, la firma de seguridad señala que nunca se han enfrentado a un malware para Android que pueda resistir un reseteo a valores de fábrica como es el caso. Cuando los usuarios eliminan la amenaza del dispositivo, esta es capaz de regenerarse de forma automática al cabo de una hora. Nathan Collier de Malwarebytes ha indicado que esta es con creces la pero amenaza para Android jamás detectada, ya que por lo general, un malware puede eliminarse completamente tras un reseteo a valores de fábrica, salvo que el propio malware llegue instalado de fábrica.

borrar valores fábrica

Oculto en carpetas

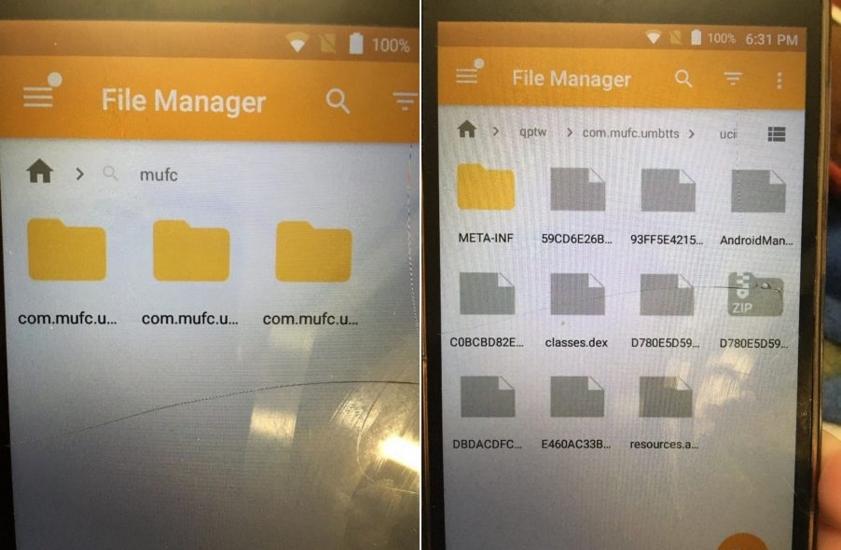

Al parecer, el malware se oculta tras un directorio llamado com.mufc.umbtts, que esconde un paquete de instalación APK que permite instalar otras aplicaciones en cuestión de segundos. El truco que ha funcionado para eliminar el software pasa por borrar esta carpeta desde el administrador de archivos, siempre que Google Play se haya deshabilitado previamente. Después se debe proceder a realizar el restablecimiento a valores de fábrica.

carpeta malware android

Todo un misterio

Expertos de seguridad de Symantec han informado que los reinicios de fábrica no elimina este malware. La teoría más plausible hasta ahora es que este software es capaz de mantenerse en el sistema como carpetas pertenecientes a una tarjeta microSD, por lo que no se ven afectadas en el restablecimiento de fábrica. Mientras se resuelve el misterio, siempre podemos echar un vistazo a los síntomas más habituales para saber si nuestro móvil tiene un virus o malware.

https://www.movilzona.es/2020/02/13/...ve-hard-reset